La tecnología y su implantación en muchas industrias ha brindado innumerables beneficios, pero también ha abierto las puertas a diversas amenazas cibernéticas, entre ellas el phishing. Esta astuta táctica de suplantación de identidad se ha convertido en una de las principales preocupaciones de la seguridad en línea. El phishing, que se ha perfeccionado con el tiempo, busca engañar a los usuarios desprevenidos para que revelen información confidencial y sensible. En este artículo, exploraremos qué es exactamente el phishing, cómo identificarlo, los diferentes tipos de phishing y, lo más importante, cómo protegerse de esta peligrosa artimaña en línea.

¿Qué es el Phishing y cómo funciona?

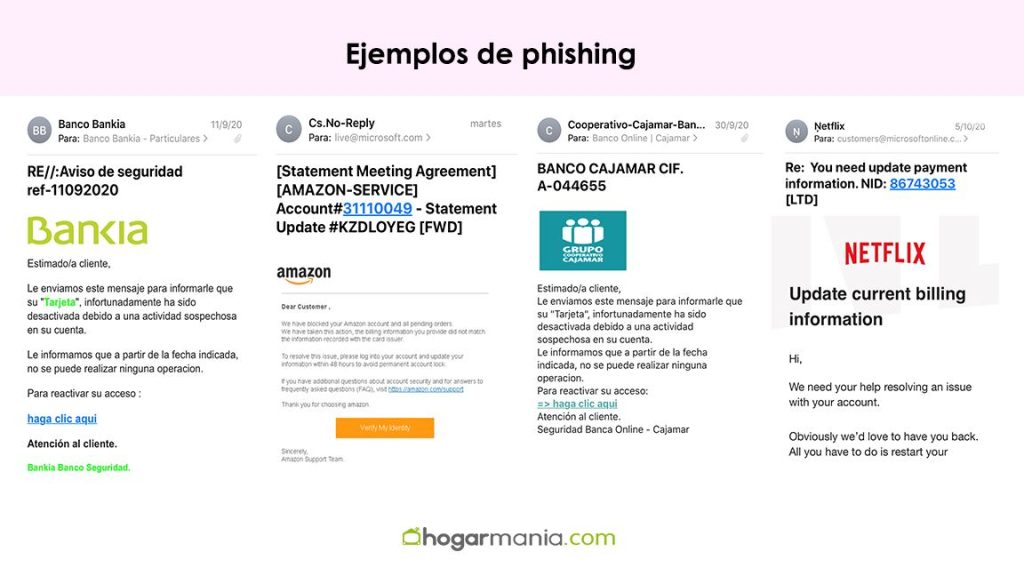

El phishing es una forma de ataque cibernético que implica el uso de correos electrónicos, mensajes de texto, llamadas telefónicas o mensajes en redes sociales fraudulentos para suplantar a entidades de confianza, como bancos, empresas, instituciones gubernamentales o sitios web populares. Los ciberdelincuentes se hacen pasar por estas entidades legítimas para obtener información personal y confidencial de las víctimas, como contraseñas, números de tarjetas de crédito, datos financieros y otra información sensible.

Estos mensajes de phishing suelen contener enlaces maliciosos que dirigen a las víctimas a sitios web falsos, que se asemejan mucho a los auténticos, pero en realidad están diseñados para robar la información de inicio de sesión y datos personales de los usuarios desprevenidos. Los ciberdelincuentes también pueden utilizar tácticas de ingeniería social para crear una sensación de urgencia o pánico, presionando a las víctimas para que actúen rápidamente sin pensar con claridad.

- Phishing por Correo Electrónico: El tipo más común de phishing, en el que los estafadores envían correos electrónicos falsos que parecen provenir de empresas o servicios legítimos. Estos correos electrónicos suelen contener enlaces maliciosos o adjuntos que dirigen a los usuarios a sitios web fraudulentos donde se les solicita que ingresen sus datos personales.

- Vishing (Phishing Telefónico): En este tipo de phishing, los estafadores emplean llamadas telefónicas para hacerse pasar por representantes de empresas legítimas, instituciones financieras o agencias gubernamentales. Utilizan técnicas de ingeniería social para obtener información confidencial de las víctimas, como números de tarjetas de crédito o datos bancarios.

- Smishing (Phishing por Mensajes de Texto): El smishing implica el envío de mensajes de texto fraudulentos que parecen provenir de empresas o servicios legítimos. Estos mensajes de texto pueden contener enlaces a sitios web falsos o números de teléfono para llamar, donde los estafadores intentan obtener información personal.

- Pharming: En este tipo de ataque, los estafadores redirigen el tráfico de un sitio web legítimo a un sitio web falso sin que el usuario lo sepa. El usuario ingresa sus credenciales en el sitio web falso, permitiendo que los estafadores obtengan información confidencial.

Imagen tomada de: hogarmania.com

Cómo Identificar el Phishing:

—1. Verifica la URL: Antes de hacer clic en enlaces incluidos en correos electrónicos u otros mensajes, asegúrate de verificar la URL. Los ciberdelincuentes suelen usar direcciones web similares a las de sitios legítimos, pero con pequeñas diferencias. Presta atención a errores ortográficos, caracteres extraños o dominios sospechosos.

—2. Examina la ortografía y gramática: Los correos electrónicos de phishing a menudo contienen errores ortográficos y gramaticales. Las comunicaciones legítimas de empresas o servicios suelen ser revisadas cuidadosamente antes de ser enviadas. Si encuentras errores evidentes, es probable que sea un intento de phishing.

—3. Desconfía de solicitudes urgentes: Los estafadores intentan crear una sensación de urgencia para que actúes rápidamente sin pensar. Si recibes un correo electrónico o mensaje que te insta a tomar medidas inmediatas, como cambiar tu contraseña o proporcionar información personal, detente y verifica la autenticidad del mensaje antes de hacer algo.

—4. No abras archivos adjuntos sospechosos: Los archivos adjuntos en correos electrónicos de phishing pueden contener malware o software malicioso. Si no esperabas un archivo adjunto o no reconoces al remitente, evita abrirlo.

Cómo Evitar el Phishing:

- Mantén tu Software actualizado: Asegúrate de mantener tu sistema operativo, navegadores y programas antivirus actualizados. Las actualizaciones suelen incluir correcciones de seguridad que protegen contra vulnerabilidades conocidas.

- Utiliza autenticación de dos factores (2FA): Habilita la autenticación de dos factores siempre que sea posible. Esta medida de seguridad adicional requiere que ingreses un código único enviado a tu dispositivo móvil para acceder a cuentas y servicios, lo que dificulta el acceso no autorizado.

- No respondas a solicitudes de información confidencial: Las empresas legítimas nunca te pedirán que envíes contraseñas, números de tarjetas de crédito u otra información confidencial por correo electrónico o mensajes no seguros. Siempre que tengas dudas, comunícate directamente con la empresa a través de sus canales oficiales.

- Educa a tus empleados y familiares: Si tienes un negocio, asegúrate de capacitar a tus empleados sobre las técnicas de phishing y cómo evitar caer en ellas. Además, comparte información sobre el phishing con tus familiares y amigos para que también estén alerta y protegidos.

Con conocimiento y precaución, puedes protegerte y evitar caer en las trampas de los ciberdelincuentes. La clave para prevenir el phishing es estar atento a los signos de mensajes sospechosos, verificar la autenticidad de las comunicaciones y nunca revelar información confidencial a fuentes no verificadas. Al tomar medidas proactivas y educar a quienes te rodean, puedes proteger tus datos y mantener tus cuentas y dispositivos seguros frente a esta amenaza en constante evolución.

Brain and Code ©

Junio 2023